什么是IP Stresser?现代 Internet通过发送和接收 IP

数据包来开展联网计算机与其他设备的通信,这就意味着早在互联网诞生之际就存在IP欺骗的风险。1980年,研究人员意识到黑客可以更改IP标头系统中的数据,并且撰写了相关的工作原理,但是这场内部人员之间的讨论并没有引起注意。

直到十年后,一场“年度计算机犯罪”才使得IP欺骗逐渐被人熟知。1994年,一位名叫下村勤的著名安全专家在圣诞节遭受了毁灭性的IP欺骗攻击,在经过媒体大幅度的报道之后,IP欺骗引起了民众和相关专家的注意。

代理服务器免费测试:http://www.hkt4.com/cloud/hk.html

鉴于每台计算机和服务器都有一个唯一标识符(互联网协议或IP地址),所以每个人都有可能受到IP欺骗的威胁。在这篇文章中,我们将讨论与 IP

相关的攻击方式。

一、与 IP 相关的攻击方式有哪些?

1、什么是IP Stresser?

IP Stresser是一款用于测试网络或服务器稳健性的工具。管理员可以运行压力测试,从而确定现有资源(带宽、CPU

等)是否足以处理附加负载。

测试个人网络或服务器是Stresser的合法用途。在很多国家/地区,针对他人网络或服务器运行压力测试并借此对合法用户开展拒绝服务攻击属于违法行为。

2、什么是引导程序服务?

引导程序也称为引导程序服务,这是由一群野心勃勃的犯罪分子发起的按需DDoS(分布式拒绝服务)攻击服务,目的在于引发网站和网络瘫痪。换言之,引导程序是一种IP

Stresser不法使用形式。

非法IP Stresser通常使用代理服务器遮掩攻击服务器的真实身份。代理不仅会重新路由攻击者的连接,同时还能屏蔽攻击者的IP地址。

引导程序将被巧妙封装为SaaS(软件即服务),往往还会提供电子邮件支持和YouTube

教程。市面上提供了各种套餐,如一次性服务、在规定时间内发动多次攻击,甚至是“终身”访问权限。一个月的基本套餐的售价低至19.99美元。付款选项可能包括信用卡、Skrill、PayPal

或比特币(尽管 PayPal 会在可以证明存在恶意时取消帐户)。

3、IP引导程序与僵尸网络有什么区别?

僵尸网络是一种计算机网络,计算机所有者并未意识到他们的计算机感染了恶意软件并被用于发起互联网攻击。引导程序属于DDoS-for-hire服务。

传统上而言,引导程序使用僵尸网络发起攻击,但随着复杂度不断攀升,开始吹嘘通过更强大的服务器“帮助您发起攻击”,不止一种引导程序服务宣扬过此类言论。

4、拒绝服务攻击的动机是什么?

拒绝服务攻击的动机有很多:脚本小子*(为了充实黑客技能)、商业竞争、意识形态冲突、政府赞助型恐怖主义或敲诈勒索。PayPal

和信用卡是勒索攻击的首选付款方式。另外,由于比特币能够掩饰身份,因而同样广为采用。从攻击者的角度而言,比特币存在一个显著的缺点:与其他付款方式相比,比特币用户人数较少。

*脚本小子(Script

kiddie或skiddie)是一个贬义词,它是指技能相对较低的Internet破坏者。脚本小子使用他人编写的脚本或程序对网络或网站发起攻击。他们会寻找相对普遍且容易利用的安全漏洞,往往不计后果。

5、什么是放大和反射攻击?

反射和放大攻击利用合法流量来压垮目标网络或服务器。

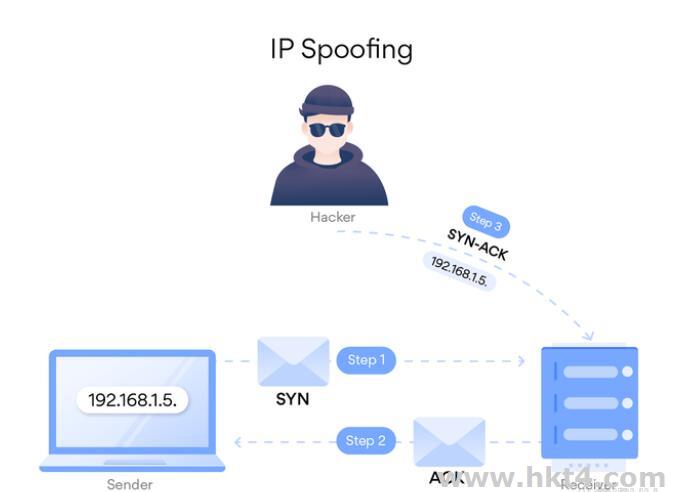

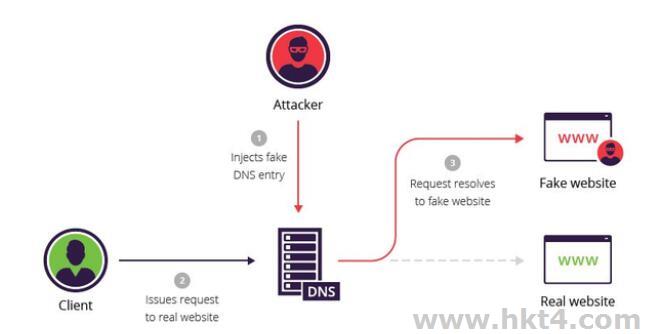

如果攻击者伪造受害者的IP地址并假冒受害者向第三方发送消息,则视IP地址欺骗。第三方无法区分受害者的IP地址与攻击者的IP地址,因而直接回复受害者。受害者和第三方服务器无法查看攻击者的IP地址。以上过程叫做反射。

比如,攻击者假扮受害者订购比萨并要求送到受害者家中。如此一来,尽管受害者未订购披萨,却拖欠披萨店的订餐费。

如果攻击者强迫第三方服务器使用尽可能多的数据向受害者发回响应,则视为流量放大攻击。响应与请求规模的比率称为放大因子。放大比率越大,对受害者造成的潜在破坏越大。第三方服务器也会因为必须处理的欺骗请求数量过于庞大而中断。NTP放大是此类攻击的一种形式。

最有效的几种引导程序攻击均同时利用放大和反射效应。首先,攻击者伪造目标地址并向第三方发送消息。如果第三方做出回复,消息将转到伪造的目标地址。回复内容比原始消息大得多,从而放大攻击规模。

在此类攻击中,单个机器人的作用类似于一位恶意少年拨打餐馆电话点下菜单上的所有菜品,然后请求回电确认菜单上的每一道菜。但是,回电号码是受害者的号码。这样一来,目标受害者将接到餐馆的电话,其中包括大量非受害者本人请求的信息。

6、拒绝服务攻击分为哪几类?

应用程序层攻击与Web应用程序相伴而生,而且往往采用最复杂的方法。此类攻击首先与目标建立连接,然后通过独占进程和事务耗尽服务器资源,从而利用第7层协议堆栈的弱点。此类攻击很难识别和缓解。HTTP洪水攻击是一种常见的应用程序层攻击形式。

基于协议的攻击集中利用第3层或第4层协议堆栈的弱点。此类攻击会耗尽受害者的处理能力或其他关键资源(例如,防火墙),进而导致服务中断。Syn洪水和死亡之Ping属于此类攻击。

容量耗尽攻击发送大量流量,迫使受害者带宽达到饱和。只需运用简单的放大技术即可发起容量耗尽攻击,因而也是最常见的攻击形式。UDP洪水、TCP洪水、NTP放大和

DNS放大均属于容量耗尽攻击。

7、常见的拒绝服务攻击有哪些?

DoS或DDoS攻击的目标是占用足量服务器或网络资源,迫使系统无法对合法请求做出响应:

SYN洪水:连续不断地将SYN请求定向至目标系统,企图淹没目标系统。此类攻击利用TCP连接序列的弱点,称为三次握手。

HTTP洪水:利用HTTP GET或POST请求攻击Web服务器的一种攻击形式。

上一篇:

免费的云电脑有吗?便宜的云电脑多少钱?

下一篇:

PTN技术的优势与特点是什么?